Microsoft wydała pozapasmową poprawkę zabezpieczeń KB3011780

Firma Microsoft zwykle robi aktualizacje dla systemu Windows dostępne w tak zwanym "Patch Tuesday" - drugi wtorek każdego miesiąca. Chociaż w zeszłym tygodniu pojawiły się aktualizacje, Microsoft ogłosił Biuletyn Bezpieczeństwa MS14-068 zawierający aktualizacje "krytyczne", które nie zostały opublikowane w zeszłym tygodniu, ale są już dostępne.

Najważniejszą rzeczą, na którą patrzy ta poprawka, jest luka w zabezpieczeniach Microsoft Server 2003, 2008 (R2) itp. Podczas gdy systemy klienckie - Windows 7, Vista, Windows 8 są wymienione, zgodnie z biuletynem, oceny ważności nie dotyczą wersji desktop systemu Windows.

Oceny istotności nie dotyczą tego systemu operacyjnego, ponieważ luka opisana w tym biuletynie nie występuje. Ta aktualizacja zapewnia dodatkowe wzmocnienie dogłębnie, które nie rozwiązuje żadnej znanej luki.

Obrona w głębi jest zasadniczo podejściem do korzystania z wielu warstw obrony, aby zapobiec atakom włamywacza do sieci lub systemu. Mimo że znalezione luki nie wpływają bezpośrednio na pulpity systemu Windows, zaleca się pobranie tej łatki poza pasmem.

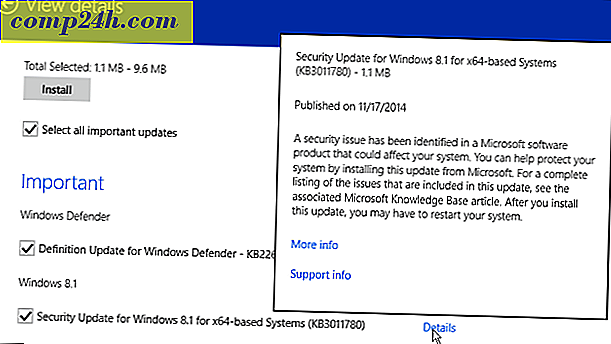

Zainstaluj aktualizację Microsoft Security

Aby zaktualizować system Windows 8.x, przejdź do Ustawienia komputera> Aktualizuj i odzysku> Windows Update i sprawdź dostępność aktualizacji.

Tam powinieneś znaleźć aktualizację pokazaną poniżej (KB3011780)

Po zainstalowaniu aktualizacji wymagane jest ponowne uruchomienie.

W systemach Windows 7 wystarczy przejść do witryny Windows Update za pomocą menu Start i ręcznie sprawdzić dostępność aktualizacji.

Ta poprawka jest również dostępna dla użytkowników podglądu technicznego systemu Windows 10. Aby uzyskać więcej informacji na ten temat, zapoznaj się z publikacją Microsoft Security Response Center lub przejdź bezpośrednio do Podsumowania biuletynu zabezpieczeń MS14-068.

Ta aktualizacja zabezpieczeń usuwa zgłoszoną prywatnie lukę w zabezpieczeniach Kerberos KDC systemu Microsoft Windows, która może umożliwić osobie atakującej podniesienie uprawnień nieuprawnionego konta użytkownika domeny do uprawnień konta administratora domeny. Osoba atakująca może wykorzystać te podwyższone uprawnienia do złamania zabezpieczeń dowolnego komputera w domenie, w tym kontrolerów domeny.